3 min de lecture

Chrome corrige un quatrième zero-day exploité dans WebGPU

Google a patché CVE-2026-5281 le 1er avril 2026, une faille use-after-free dans Dawn activement exploitée. C'est le quatrième zero-day corrigé dans Chrome cette année.

Chrome corrige un quatrième zero-day exploité dans WebGPU

Google a publié un correctif d'urgence pour Chrome le 1er avril 2026. La faille CVE-2026-5281 est activement exploitée dans la nature depuis plusieurs jours. Elle touche Dawn, la couche WebGPU du navigateur, et peut permettre l'exécution de code arbitraire sur le système de la victime.

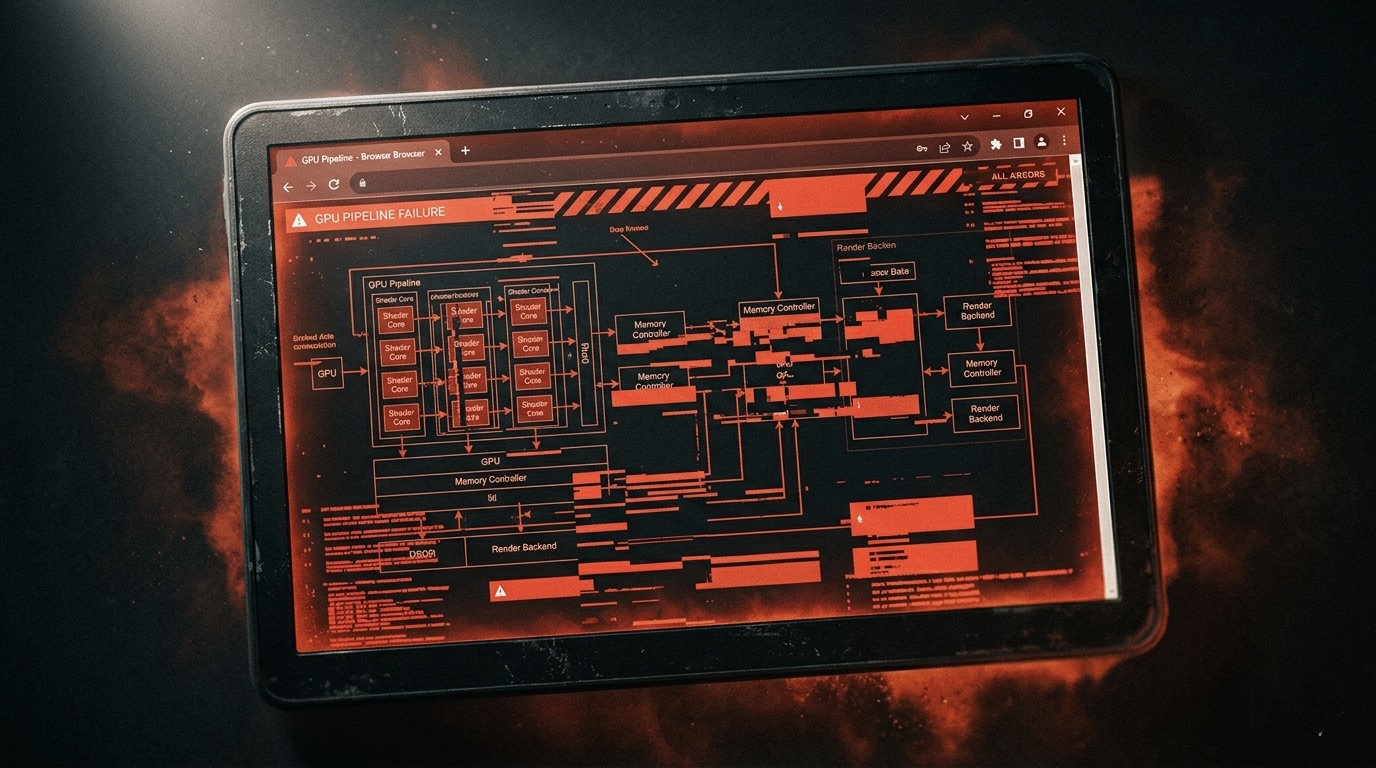

Une faille dans le moteur graphique du navigateur

CVE-2026-5281 est une vulnérabilité de type use-after-free dans Dawn, la bibliothèque open source qui implémente la norme WebGPU dans Chrome. Ce type de faille exploite une mauvaise gestion de la mémoire après libération. Concrètement, un attaquant qui a préalablement compromis le processus de rendu du navigateur peut s'en servir pour exécuter du code arbitraire via une simple page HTML malveillante.

Dans des chaînes d'attaque plus complexes, CVE-2026-5281 peut être combinée avec d'autres failles pour contourner le sandbox de Chrome. Le résultat : un accès potentiellement complet au système sous-jacent. Google n'a pas précisé qui exploite activement la vulnérabilité ni dans quel contexte, ce qui est sa pratique habituelle en phase de correctif, pour éviter que d'autres attaquants ne s'engouffrent dans la brèche avant que la majorité des utilisateurs ne soit protégée.

La surface d'attaque liée à WebGPU est un sujet de plus en plus surveillé par les chercheurs en sécurité. L'API permet aux pages web d'accéder directement au GPU pour des calculs intensifs, ce qui enrichit les capacités du navigateur mais complexifie l'isolation entre le contenu web et le système d'exploitation.

La réponse de Google et de la CISA

Le correctif est disponible dans Chrome 146.0.7680.177/178 pour Windows et macOS, et dans la version 146.0.7680.177 pour Linux. La mise à jour s'installe automatiquement, mais un redémarrage du navigateur est nécessaire pour l'activer. Les utilisateurs de Chrome peuvent vérifier leur version dans le menu "À propos de Google Chrome" et forcer la mise à jour si elle n'a pas encore été appliquée.

C'est le quatrième zero-day corrigé dans Chrome depuis le début de l'année 2026. Ce rythme signale une pression croissante sur le navigateur le plus utilisé au monde. À titre de comparaison, cinq zero-days avaient été corrigés sur l'ensemble de l'année 2024.

Le 1er avril 2026, la CISA a ajouté CVE-2026-5281 à son catalogue KEV (Known Exploited Vulnerabilities). Les agences fédérales américaines ont jusqu'au 15 avril pour appliquer le correctif. Cette inscription confirme que l'exploitation n'est pas théorique : elle est documentée dans des attaques réelles.

Ce que ça signifie pour vous

Pour tout utilisateur de Chrome, la démarche est simple : vérifier que le navigateur est à jour et le redémarrer si nécessaire. Pour les équipes de développement qui utilisent WebGPU dans leurs applications web, l'incident rappelle que cette API, encore jeune dans l'écosystème des navigateurs, fait désormais partie de la surface d'attaque à surveiller. Les développeurs qui déploient des environnements internes basés sur Chromium (Electron, CEF) doivent également vérifier si leurs versions embarquées intègrent le correctif.

La progression de WebGPU dans les navigateurs modernes, portée notamment par l'essor de l'IA côté client, continuera d'attirer l'attention des chercheurs en sécurité offensive dans les mois à venir.

Sources : The Hacker News · TechRepublic · CISA KEV Catalog · CyberPress